摘要

2021年12月9日,Apache Log4j 2 日志庫中的一個高嚴重程度遠程代碼執行漏洞(俗稱Log4Shell)被確認為在公共互聯網上被利用(詳見Unit 42博客上對漏洞的詳細分析和建議的緩解措施)。Log4j庫被大量基于Java的應用使用。它在開源庫和產品中的廣泛使用,再加上利用它所需的低復雜度,使得這個漏洞特別令人擔憂。情況在不斷發展變化。之前的建議是將Apache Log4j庫升級到2.15.0版。但是,該版本庫中的修補程序不完整,已在版本2.16.0中修復(請參閱CVE-2021-45046)。強烈建議受影響的企業盡快升級到Apache Log4j版本2.16.0或以上。您如何知道自己的企業是否受到影響?特別是如果這些漏洞嵌入使用Log4j的軟件,而不是內部開發的應用中,會有什么影響?這篇文章解釋了我們正在做些什么來幫助您識別企業中易遭遇這種發展中的威脅的應用。

如今Cortex Xpanse的作用

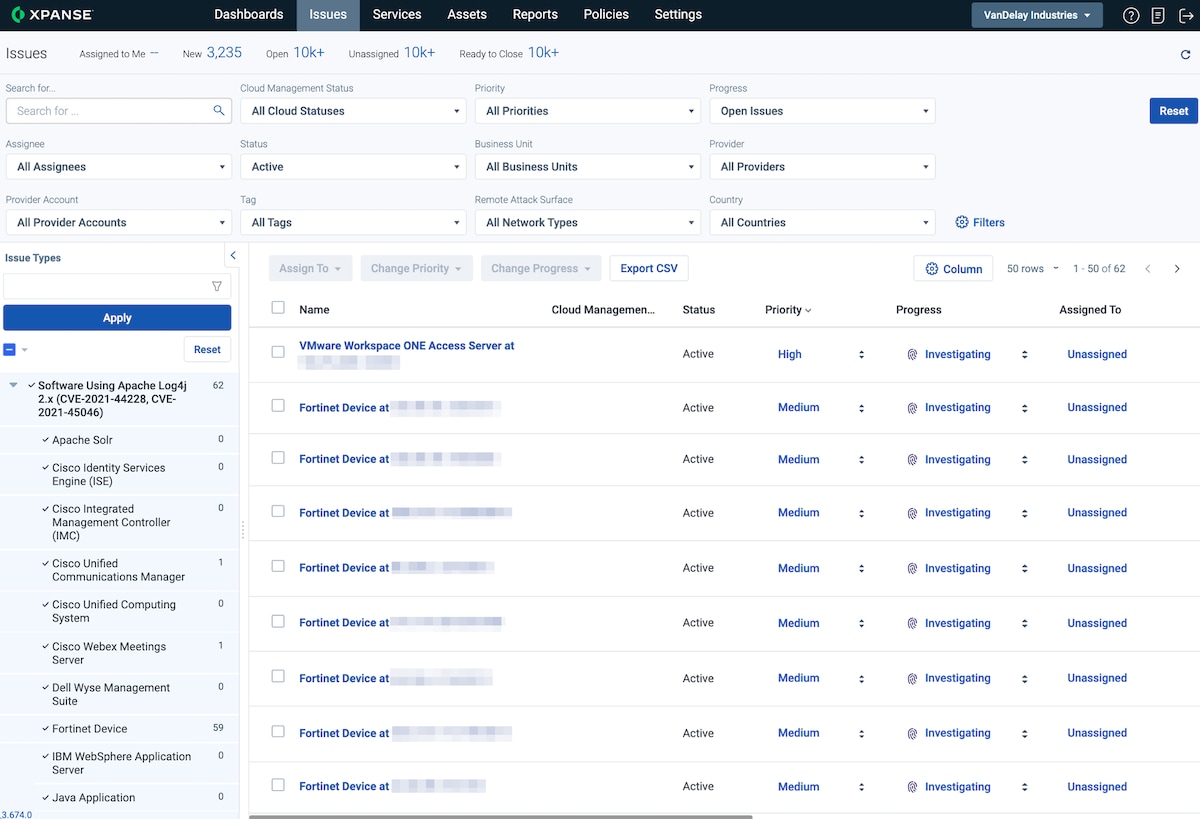

Cortex Xpanse中的問題模塊通過識別存在已知問題的軟件的品牌、型號和版本來檢測數字攻擊面中的安全漏洞。您在Cortex Xpanse中看到的問題是通過一系列策略產生的,其中包含有關漏洞性質、嚴重性的信息,以及有關在您的網絡中發現漏洞的位置的相關信息,包括受影響的IP、證書、域等。

尋找潛在的Log4j漏洞

Cortex Xpanse將問題類型分為類別或主題,以便于瀏覽和篩選。我們創建了一個新的問題類別,名為使用Apache Log4j 2.x的軟件(CVE-2021-44228、CVE-2021-45046),包含涵蓋可能受CVE-2021-44228和CVE-2021-45056影響的軟件的所有現有策略。

新的分組現在立刻可用,但需要注意的是,它可能未涵蓋所有受影響的軟件品牌、型號和版本,當您閱讀本文時,相應列表正在增長和變化。

接下來是什么?

以下部分列出了Cortex Xpanse可以檢測到的所有已知易受CVE-2021-44228和CVE-2021-45056影響的應用。隨著我們的研發團隊向我們的產品添加檢測功能,我們將不斷更新此列表。有關最新信息,請參閱本節。

Cortex Xpanse中的Log4Shell問題

過去幾天,大量供應商發布了建議性通告和修補程序。本節將隨著我們向產品添加新策略保持更新。

Expander展示了暴露于公共互聯網的系統,無需安裝任何類型的代理或傳感器。下面的一些系統未公布版本信息,或者根據我們客戶網絡的配置在這方面受到限制。Expander嘗試檢索或衍生版本信息,但并非在所有情況下都可以如此。

我們能夠以更高的置信度確定一些設備/應用,從而推斷它們可能使用的是受影響的Log4j版本。以下應用屬于該類別,并已在Cortex Xpanse中自動啟用為問題策略:

Apache Solr

Cisco Identity Services Engine (ISE)

Cisco Webex Meetings Server

Dell Wyse Management Suite

IBM WebSphere Application Server

Oracle E-Business Suite

Oracle Fusion Middleware

SonicWall Email Security

VMware Carbon Black EDR

VMware Workspace ONE Access

VMware vRealize Lifecycle Manager

其他設備/應用不提供此級別的可視性。這些應用具有可由您的團隊在策略選項卡中啟用的策略;我們鼓勵客戶根據需要將其切換到“開”:

Cisco Integrated Management Controller (IMC)

Cisco Unified Computing System

Fortinet Device

VMware vRealize Automation Appliance

VMware vCenter

Elasticsearch

Palo Alto Networks Panorama。(請注意,目前我們正在檢測暴露在公共互聯網上的所有Panorama版本。但是,只有版本9.0.x、9.1.x和10.0.x受到影響。8.1.x和10.1.x系列未受影響。)

Adobe ColdFusion

開源掃描

網絡安全和基礎架構機構(CISA)已經從開源社區的其他成員創建的掃描程序中衍生了一個開源的log4j掃描程序。此工具旨在幫助組織識別受log4j漏洞影響的潛在易受攻擊的Web服務。在GitHub上可以找到這一工具。

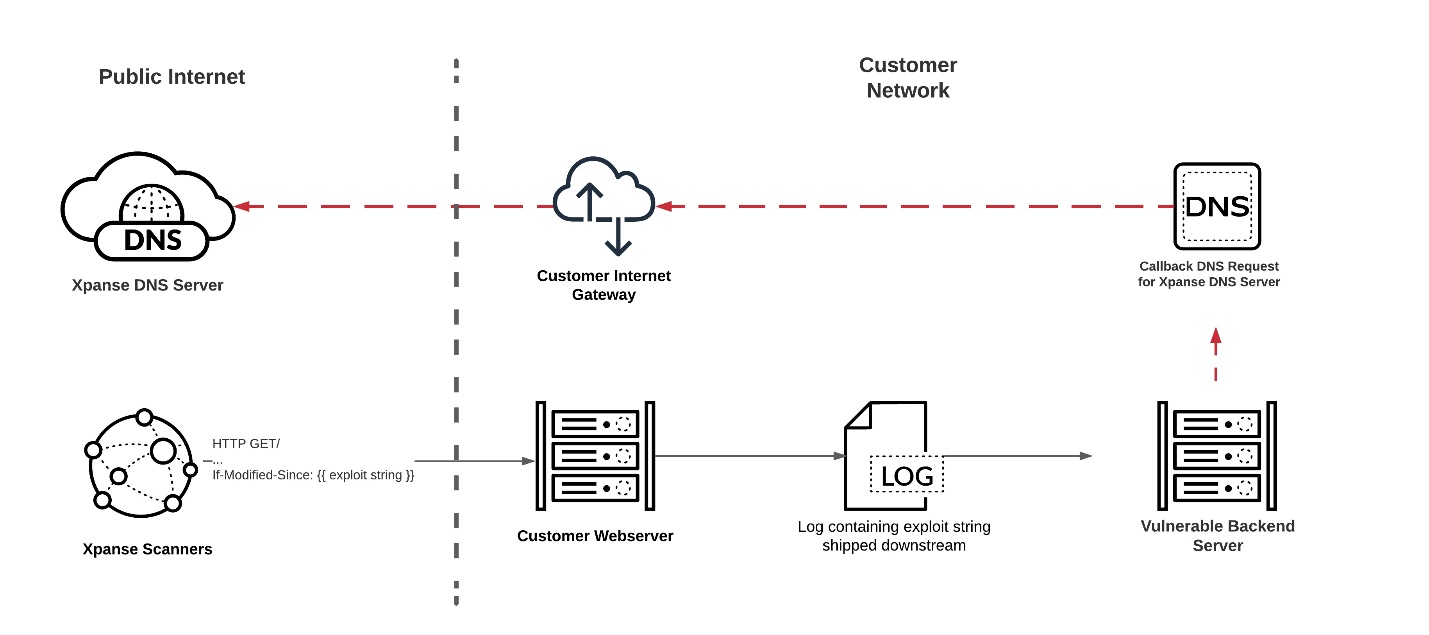

Cortex Xpanse Log4Shell主動掃描

另外,Cortex Xpanse為我們的客戶提供對其基礎架構的按需掃描。Log4Shell掃描從Cortex Xpanse擁有的掃描基礎架構運行,只掃描批準的周邊目標。在實踐中,我們通常會發現,即使漏洞可以從周邊觸發,被利用的計算機也不會直接面向互聯網(見下圖)。

如果我們成功利用該漏洞,我們將對Cortex Xpanse擁有的DNS服務器進行DNS調用。我們跟蹤對DNS服務器的所有調用,并向客戶提供易受攻擊系統的詳細信息。